2021-02-01 11:07  报告编号:B6-2021-020102 报告来源:360CERT 报告作者:360CERT 更新日期:2021-02-01 0x01更新概览2021年01月31日,360CERT监测发现安全研究员 具体更新详情可参考 0x02漏洞简述2021年01月27日,360CERT监测发现 攻击者在取得服务器基础权限的情况下,可以利用 目前主流的Linux发行版都已经完成该漏洞的修复 对此,360CERT建议广大用户及时将 0x03风险等级360CERT对该漏洞的评定结果如下

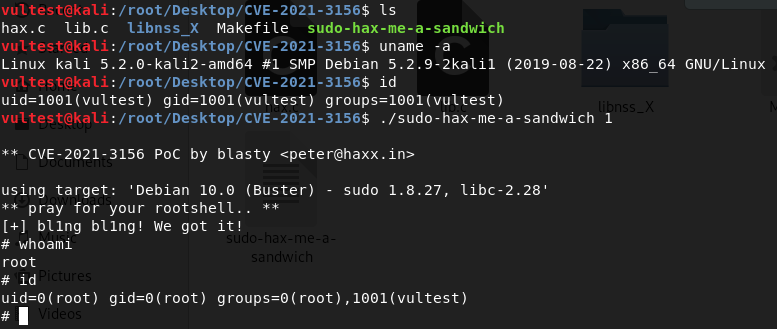

0x04漏洞详情CVE-2021-3156: 缓冲区溢出漏洞在 用户可以使用如下方法进行自查: 以非root用户登录系统,并使用命令 - 如果响应一个以 - 如果响应一个以 目前360CERT利用公开的exp,已经成功复现该漏洞,复现截图如下:  0x05影响版本- - 0x06修复建议通用修补建议下载升级 临时修补建议对于无法立即更新的用户,建议使用 1. 安装所需的 systemtap yum-utils kernel-devel-"$(uname -r)" 对于 2. 创建以下 probe process("/usr/bin/sudo").function("main") {

command = cmdline_args(0,0,"");

if (strpos(command, "edit") >= 0) {

raise(9);

}

}

3. 使用以下命令安装脚本:(使用root权限) # nohup stap -g sudoedit-block.stap & 该脚本将使得易受攻击的 4. 一旦安装了补丁程序,就可以通过取消 # kill -s SIGTERM 7590 (其中7590是systemtap进程的PID) 0x07时间线2021-01-27 RedHat官方发布通告 2021-01-27 360CERT发布通告 2021-01-31 360CERT监测到EXP公开 2021-02-01 360CERT更新通告 0x08参考链接2、 CVE-2021-3156: Heap-Based Buffer Overflow in Sudo (Baron Samedit) 0x09特制报告下载链接一直以来,360CERT对全球重要网络安全事件进行快速通报、应急响应。为更好地为政企用户提供最新漏洞以及信息安全事件的安全通告服务,现360CERT正式推出安全通告特制版报告,以便用户做资料留存、传阅研究与查询验证。 用户可直接通过以下链接进行特制报告的下载。 【更新:EXP公开】CVE-2021-3156:Sudo 堆缓冲区溢出漏洞通告 |