报告编号:B6-2020-122802 报告来源:360CERT 报告作者:360CERT 更新日期:2020-12-28 0x01 漏洞简述2020年12月28日,360CERT监测发现 SolarWinds公开了供应链攻击之外的一处漏洞。该漏洞允许未授权的攻击者在受影响的SolarWinds系统上执行任意代码。 对此,360CERT建议广大用户及时将 0x02 风险等级360CERT对该漏洞的评定结果如下

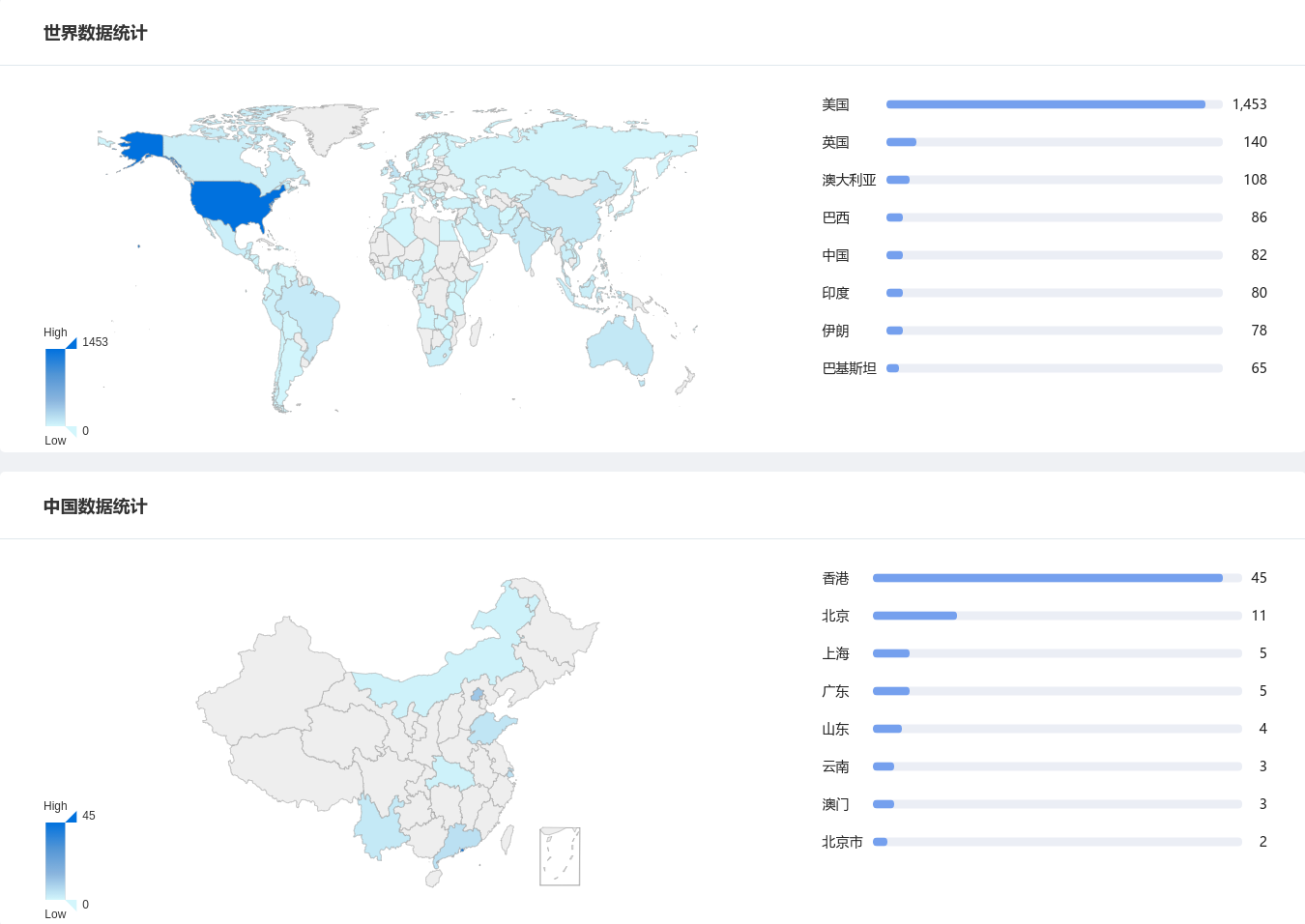

0x03 漏洞详情CVE-2020-10148: 代码执行漏洞SolarWinds Orion 平台中存在一处权限绕过漏洞。 攻击者通过访问 SolarWinds 官方表示该漏洞可能与 `SUPERNOVA` 的利用有密切的关系 0x04 影响版本- 0x05 修复建议通用修补建议升级到 SolarWinds为商业软件,需通过以下链接联系官方获得相关技术支持。 SolarWinds服务与支持临时修补建议通过官方 0x06 相关空间测绘数据360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现  0x07 产品侧解决方案360城市级网络安全监测服务360CERT的安全分析人员利用360安全大脑的QUAKE资产测绘平台(quake.360.cn),通过资产测绘技术的方式,对该漏洞进行监测。可联系相关产品区域负责人或(quake#360.cn)获取对应产品。  0x08 时间线2020-12-28 360CERT发布通告 0x09 参考链接1、 SolarWinds Orion API authentication bypass allows remote command execution 2、 SolarWinds Security Advisory 3、 Added rule for CVE-2020-10148 SolarWinds Orion API Authentication Bypass #1320 0x0a 特制报告下载链接一直以来,360CERT对全球重要网络安全事件进行快速通报、应急响应。为更好地为政企用户提供最新漏洞以及信息安全事件的安全通告服务,现360CERT正式推出安全通告特制版报告,以便用户做资料留存、传阅研究与查询验证。 用户可直接通过以下链接进行特制报告的下载。 CVE-2020-10148: SolarWinds 远程代码执行漏洞通告若有订阅意向与定制需求请发送邮件至 g-cert-report#360.cn ,并附上您的 公司名、姓名、手机号、地区、邮箱地址。 |